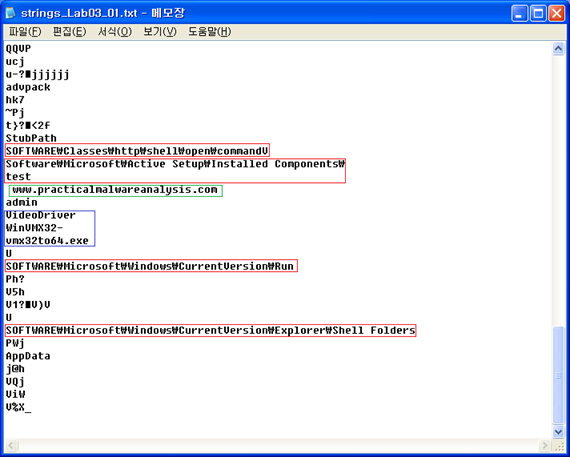

"실전 악성코드와 멀웨어 분석(Practical Malware Analysis) 책의 실습 부분을 공부하고 작성한 분석 보고서" 사용한 파일 [Lab03-01.exe] 가상 환경 Windows XP Professional 실습 3-1) 기초 동적 분석 도구를 이용해 Lab03-1.exe 파일에서 발견된 악성코드를 분석하라. 1) 악성코드의 임포트 함수와 문자열은 무엇인가? Kernel32.dll에 ExitProcess 함수만 사용한다. 패킹이 되어있는지 확인해본다. 'junkcode'라는 패커로 패킹이 되어있는 것을 알 수 있었다. 다음은 strings로 확인해보기 텍스트 파일로 결과를 저장시킨다. 많은 레지스트리 키가 나오는 것을 알 수 있다. SOFTWARE\Microsoft\Windows\Curre..